Pour les autorités fédérales, « le ransomware LockBit 3.0 menace très gravement le secteur de la santé ». La dernière variante en date utilise les capacités de BlackMatter et d'autres malwares. Les agences fédérales américaines mettent en garde les organisations du secteur de la santé et de la santé publique contre les attaques impliquant le ransomware LockBit 3.0, qui comprend des caractéristiques d'autres variantes de ransomware ainsi que la menace d'une triple extorsion.

Des entités importantes du secteur ont déjà été touchées par cette dernière variante de LockBit, notamment par une attaque menée en août contre le fournisseur de technologies Advanced, qui a perturbé les services informatiques du National Health Service britannique pendant plusieurs mois ou en France dans le contexte que nous connaissons tous. Mais sans aucune conséquence, indique le ministre délégué Barrot, bien connu pour sa filiale expertise sur le sujet.

Dans une note d'information sur les menaces publiée lundi, le Health Sector Cybersecurity Coordination Center du ministère américain de la santé et des services sociaux (HHS HC3) indique que, depuis juin, les cybercriminels qui utilisent LockBit 3.0 - également connu sous le nom de LockBit Black - ciblent les entités du secteur de la santé, ce qui n’était pas encore le cas avec les versions précédentes. Mais si LockBit 3.0 contient un grand nombre de fonctions identiques à celles de la variante précédente LockBit 2.0 - qui a fait l'objet d'alertes du HHS HC3 et du FBI en février -, la dernière version du ransomware-as-a-service présente également des capacités du ransomware BlackMatter. Ce qui n’a rien de rassurant.

Tout se complique avec BlackMatter

Alors que l’agence fédérale et le gouvernement indiquaient en janvier indiquant que BlackMatter semblait avoir mis fin à ses activités, l’accalmie ne fut que de courte durée. D’une part, d'autres groupes de ransomware ont comblé le vide et d’autre part, HHS HC3 indique que LockBit 3.0 réutilise une partie du code de BlackMatter.

Une analyse de Sophos montre que certaines attaques et fuites récentes de « LockBit 3.0 » révèlent des « capacités et outils avec fonction de vers » similaires à BlackMatter.

« Les similitudes de "LockBit 3.0" avec BlackMatter incluent la capacité d'envoyer des notes de rançon à une imprimante sur le réseau, de supprimer les copies d'ombre des volumes et d'obtenir le système d'exploitation de la victime, ainsi que plusieurs fonctions de débogage », écrit HHS HC3. Le document d’alerte officielle ajoute que "LockBit 3.0" prendra des mesures supplémentaires pour tenter de disparaître dans l’ombre pour éviter d’être repéré ».

Détails sur LockBit 3.0

Pour les professionnels et ceux que cela intéresse, « LockBit 3.0 » est un fichier Win32.exe qui utilise l'argument « -pass » pour son exécution. Il utilise un hachage codé en Base64 et une clé publique RSA dans sa configuration et le hachage avec MD5 ». Pour les autres, « le malware est capable de cibler les systèmes Windows et Linux, et sa dernière souche contient des capacités de ver pour se propager sans interaction humaine ».

« Les fichiers chiffrés ne peuvent être déverrouillés qu'avec l'outil de décryptage de LockBit. Une fois sur le réseau, le ransomware tente de télécharger des outils de commande et de contrôle tels que Cobalt Strike, Metasploit et Mimikatz ». Le malware RaaS peut utiliser diverses techniques d'infection. Les affiliés achètent souvent l'accès aux cibles, obtenu par hameçonnage, forçage brutal de comptes de protocole de bureau à distance ou exploitation d'autres vulnérabilités connues, notamment CVE-2018-13379 et CVE-2021-22986.

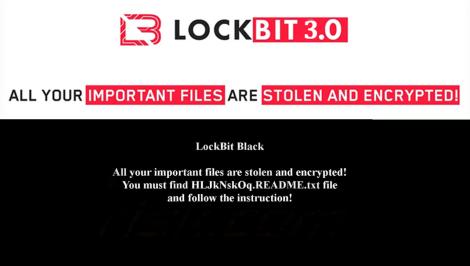

« Une fois le chiffrement terminé, l'extension du fichier devient ″HLjkNskOq » et modifie le fond d'écran du bureau pour informer l'utilisateur infecté de la compromission. Enfin, un fichier README.TXT (Voir photo d’alerte ci-dessus) contenant les instructions de paiement est déposé », prévient HC3.

« LockBit a ciblé de multiples organisations dans le monde entier, mais a fortement touché les États-Unis et le secteur des soins de santé et de la santé publique. Il touche désormais l’Europe et notamment la France ». Comme l’a affirmé avec diplomatie - militairement habituelle - le feu directeur de l’ANSSI, Guillaume Poupard, qui a intégré récemment Docaposte, « Si les hôpitaux français se font attaquer, c’est que la sécurité y est nulle » ; il ajoute, contre intuitivement, que « la meilleure défense, c’est la défense ». Tel Napoléon « Un chef, une stratégie des moyens », il martèle son inébranlable foi dans la réglementation jacobine maison. Qu’importe qu’on ne tienne pas compte de la réalité quotidienne, le référentiel théorique prévaudra, même inapplicable. On regrettera l’oublieuse erreur de ne jamais consulter des hommes au front, sans guère de moyens ou d’éducation, sans cohérence d’ensemble, sans partage d’expérience, sans que jamais le traitement cognitif des routines ne soit abordé, jamais bénéficiaire de formation technique continue, submergés de conseils pour la plupart abscons, inaccessibles à la compréhension des dirigeants d’établissements. « À la guerre, souvent, on trouve beaucoup d’appelés mais bien peu d’élus » On s’étonnera toujours que l’art demeure difficile quand la critique est si aisée. Le courage eut été de se battre pour obtenir un traitement de la gouvernance, de s’attacher à une stratégie d’objectifs mesurables et non à une stratégie de moyens, quitte à un certain degré de coercition, pour anticiper les risques plutôt que de se battre ex post contre les menaces, pour aider des soldats du feu, souvent démunis sur le terrain, plutôt que les technocrates et autres grands faiseurs, pour faire travailler ensemble les acteurs de terrain et se grouper par GHT. « A vaincre sans péril, on triomphe sans gloire ».

Dans certaines attaques précédentes contre des entités du secteur de la santé, les cyberméchants ont partagé des preuves, via des captures d'écran, que les réseaux ont été compromis, ont publié les données volées et les ont même vendues après un délai déterminé et, selon nos correspondants américains, nous ne sommes qu’au début des ennuis (euphémisme).

Historiquement, le ransomware LockBit utilise une technique de double extorsion dans laquelle les données sensibles sont chiffrées et exfiltrées. « L'acteur demande un paiement pour délocker les données et menace de divulguer les données sensibles si le paiement n'est pas effectué ». Avec la nouvelle version, le ransomware utilise un modèle de triple extorsion où la victime affectée peut également être invitée à acheter ses informations sensibles.

Josh Randall mais pas « au nom de la loi »

En dehors du secteur de la santé, les acteurs de la menace LockBit 3.0 ont revendiqué très récemment l'attaque par ransomware qui a interrompu les services municipaux et fermé les comptes de messagerie des employés de services publics au Québec. En France, plusieurs départements et régions ont subi des attaques et autant de paralysies. En septembre, le groupe de ransomware-as-a-service LockBit a effectué le premier versement de 50 000 dollars - dans le cadre d'un programme de primes aux bugs d'un million de dollars annoncé en juin - pour les « chercheurs » permettant d'identifier des failles de codage ou de proposer de nouvelles idées de vulnérabilités à exploiter. Ce programme était lié au lancement de LockBit 3.0 par le groupe cybercriminel.

Sachant que désormais les attaques passent par la location de CPU sur le cloud (AWS, Azure, etc.), à partir de comptes usurpés, sur des machines virtuelles (vSphere VMWare), avec un haut niveau de sécurité via la blockchain, on ne peut qu’être inquiet. Comme l’indique un haut gradé de certains services français, « quand on voit ce qu’on voit, quand on entend ce qu’on entend, on a raison de penser ce qu’on pense. » C’est au moins amusant si cela ne fait pas avancer le problème d’un pouce.

Ayons une pensée émue pour nos établissements de santé tombés au champ d’honneur de la négligence pour les techniciens et de l’ignorance pour leurs directions. Ces aspirants responsables de la sécurité de l’information devraient, au moins, indiquer aux rançonneurs que ce n’est pas parce qu’on attaque un hôpital que, forcément, on est payé au cachet. « L’aspiring » de données a des limites !

Jean Giraudoux décrivait l’implacable destin de nos conditions (La guerre de Troie n’aura pas lieu). Peut-on espérer une autre issue s’agissant de la sécurité ? Encore faudrait-il percevoir le changement de paradigme dû au bouleversement numérique. Et rien n’est moins sûr.

Pause exceptionnelle de votre newsletter

En cuisine avec le Dr Dominique Dupagne

[VIDÉO] Recette d'été : la chakchouka

Florie Sullerot, présidente de l’Isnar-IMG : « Il y a encore beaucoup de zones de flou dans cette maquette de médecine générale »

Covid : un autre virus et la génétique pourraient expliquer des différences immunitaires, selon une étude publiée dans Nature